En plena era digital, la navegación en Internet y la comunicación online se han constituido como pilares esenciales de nuestra vida cotidiana y empresarial a nivel mundial. Desde la búsqueda de información hasta el intercambio de correos electrónicos y archivos, múltiples protocolos y tecnologías han allanado el camino hacia esta conectividad global. En este post, emprenderás un viaje para descubrir los aspectos cruciales de la navegación en Internet y la comunicación digital.

Navegación en Internet

La World Wide Web (WWW) es el corazón de nuestra experiencia online. A través de navegadores web como Chrome, Firefox o Safari, exploramos una amplia variedad de sitios web que albergan información, entretenimiento y servicios. En la base de esta navegación se encuentra el Protocolo de Transferencia de Hipertexto (HTTP), que permite la transferencia de datos entre el navegador y el servidor web.

La Base de la Experiencia online: Protocolo de Transferencia de Hipertexto (HTTP)

Cuando hablamos de navegar por la World Wide Web, nos referimos principalmente al uso del Protocolo HTTP o HTTPS. Este protocolo es el pilar fundamental que permite la comunicación entre tu navegador web y los servidores que alojan los sitios web que visitas. A continuación puedes ver un desglose de lo que significa HTTP y cómo funciona en la navegación en Internet:

- Definición de HTTP: El Protocolo de Transferencia de Hipertexto (HTTP) es un protocolo de comunicación que permite la transferencia de datos en la web. Es parte del conjunto de protocolos de Internet y es esencial para el funcionamiento de la World Wide Web.

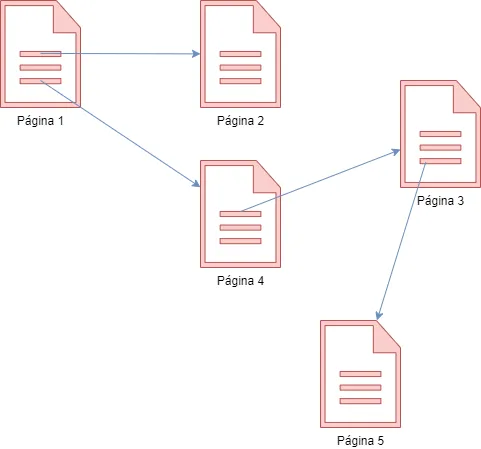

- Transferencia de Hipertexto: El término “hipertexto” se refiere a texto que incluye enlaces o hipervínculos que conectan con otros documentos o recursos en la web. HTTP se centra en la transferencia de estos documentos hipertextuales, lo que permite la navegación de páginas web y el acceso a recursos multimedia, imágenes y otros contenidos.

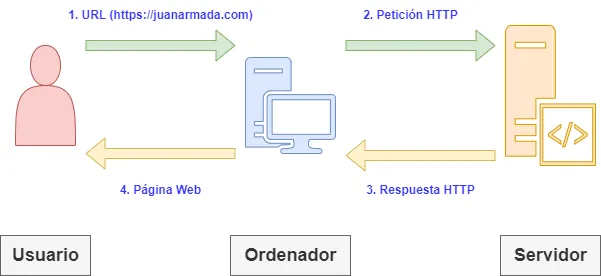

- Funcionamiento de HTTP: Cuando escribes la dirección de un sitio web en tu navegador y presionas “Enter”, tu navegador inicia una solicitud HTTP al servidor que aloja ese sitio web. Esta solicitud se denomina “petición HTTP”. El servidor, a su vez, responde con una “respuesta HTTP” que contiene los datos necesarios para cargar y mostrar la página web en tu navegador.

- Protocolo Sin Estado: HTTP es un protocolo sin estado, lo que significa que cada solicitud y respuesta HTTP es independiente y no lleva información sobre sesiones anteriores. Esto se traduce en que cada vez que accedes a una página web, el servidor trata tu solicitud como si fuera la primera vez.

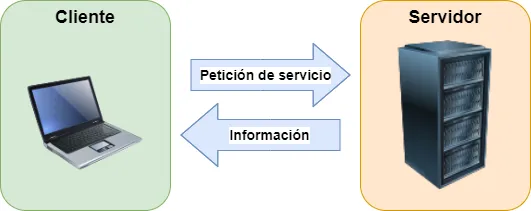

- Comunicación Cliente-Servidor: La comunicación HTTP se basa en el modelo cliente-servidor. Tu navegador actúa como el cliente y el servidor web del sitio que visitas es el servidor. El cliente envía solicitudes al servidor para obtener contenido, y el servidor responde con los recursos solicitados.

- Métodos HTTP: HTTP utiliza diferentes métodos para realizar solicitudes y obtener respuestas. Algunos de los métodos HTTP más comunes son GET (para obtener datos), POST (para enviar datos al servidor), PUT (para actualizar recursos en el servidor) y DELETE (para eliminar recursos).

- Seguridad y HTTPS: La seguridad es una preocupación importante en la web. Para garantizar una transferencia segura de datos, se emplea HTTPS, que es una versión cifrada de HTTP. Esto protege la privacidad y la integridad de los datos transmitidos entre el cliente y el servidor, lo que es fundamental para transacciones en línea y el intercambio de información confidencial.

HTTPS es una extensión del Protocolo de Transferencia de Hipertexto (HTTP) usado para la transmisión de datos en la World Wide Web. La diferencia clave entre HTTP y HTTPS radica en la capa de seguridad que ofrece este último.

Por lo tanto, HTTP es el protocolo que permite la navegación en Internet y la comunicación entre tu navegador y los servidores web. Gracias a este protocolo, puedes acceder y explorar una amplia gama de recursos en la World Wide Web de manera rápida y eficiente. La introducción de HTTPS ha mejorado la seguridad en línea al cifrar la transferencia de datos, lo que es esencial para garantizar la privacidad y la seguridad de la información en la web.

Búsqueda de Información. Motores de Búsqueda: Encontrar Respuestas en Segundos

Uno de los servicios más empleados en Internet es la navegación por páginas web o World Wide Web (WWW), la “red de alcance mundial” que permite la visualización de archivos de hipertexto, documentos compuestos por texto, imágenes, contenido multimedia y enlaces a otros documentos o partes del mismo documento. ç

Cómo sabes, el protocolo usado es el HTTP (Protocolo de Transferencia de Hipertexto), y la aplicación o software que nos permite visualizar el contenido de los archivos de hipertexto es el navegador web.

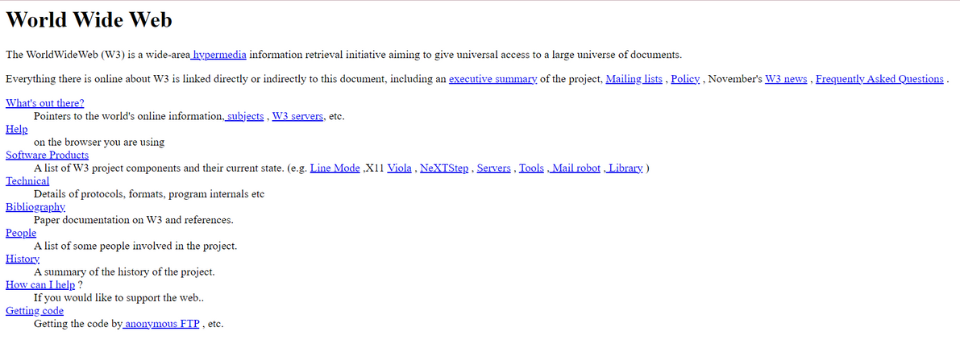

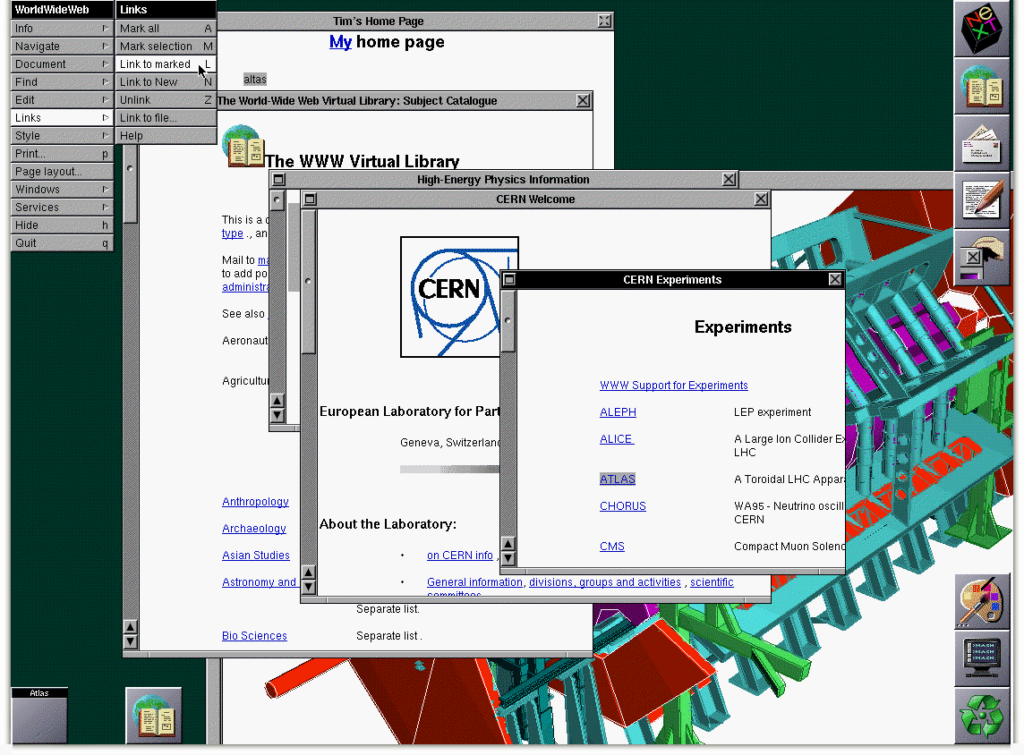

El origen de la World Wide Web se remonta a principios de los años noventa gracias a un proyecto del Laboratorio Europeo de Física de Partículas (CERN), desarrollado por el físico Tim Berners-Lee, quien un año después creó el primer navegador web.

A continuación, te dejo una captura de pantalla tomada desde una computadora NeXT ejecutando el navegador original WorldWideWeb de Tim Berners-Lee. Ha pasado mucho tiempo para que la tecnología alcance la visión original de Berners-Lee.

Fuente: info.cern.ch/NextBrowser.html

Originalmente, se llamó WorldWideWeb y luego fue rebautizado como Nexus para evitar confusiones entre la red y el programa de navegación.

El Motor de Búsqueda: Puerta de Entrada al Conocimiento

Cuando se trata de encontrar información en Internet, los motores de búsqueda desempeñan un papel fundamental. Estas potentes herramientas, como Google, Bing, Yahoo y otros, son la puerta de entrada a un inmenso océano de conocimiento online.

Los motores de búsqueda como Google y Bing, entre otros, son nuestras herramientas de búsqueda de información por excelencia. Utilizan algoritmos avanzados para indexar y recuperar información de la web, lo que nos permite encontrar respuestas a preguntas en cuestión de segundos.

Imagina que tienes una pregunta (intención de busqueda) o necesitas información sobre un tema específico. ¿Cómo encuentras la respuesta en un mundo donde existen miles de millones de páginas web? Aquí es donde entran en juego los motores de búsqueda. Su función principal es indexar y clasificar (rankear) el contenido disponible en la web, lo que les permite proporcionar resultados relevantes a las consultas de los usuarios.

¿Cómo Funcionan los Motores de Búsqueda?

Los motores de búsqueda usan complejos algoritmos y rastreadores web (conocidos como arañas) para explorar la World Wide Web. A continuación, te muestro algunas de las acciones que realiza un motor de busqueda.. No olvides leer el artículo que he publicado relacionado con la indexación y el rastreo.

- Rastreo: Las arañas de los motores de búsqueda recorren la web, siguiendo enlaces de una página a otra. Registran información sobre cada página, incluyendo el contenido y las palabras clave.

- Indexación: La información recopilada se almacena en una enorme base de datos, conocida como índice. Este índice es la columna vertebral del motor de búsqueda y le permite encontrar resultados rápidamente.

- Clasificación (rankeo): Cuando un usuario realiza una búsqueda, el motor de búsqueda busca coincidencias en su índice y aplica algoritmos para determinar la relevancia de cada página. Luego, muestra los resultados en función de esta clasificación.

La última etapa en el proceso de búsqueda es la presentación de resultados al usuario. Los motores de búsqueda muestran una lista de páginas web que consideran las más relevantes para la consulta del usuario. Estos resultados suelen estar ordenados según su relevancia, y a menudo se presentan junto con anuncios pagados (Google Ads) que son pertinentes para la búsqueda. El usuario puede hacer clic en los enlaces proporcionados en los resultados de búsqueda para acceder a las páginas web relevantes y encontrar la información que necesita. Cabe mencionar que la importancia de los resultados puede variar según el motor de búsqueda y los algoritmos específicos que utilizan para clasificar las páginas web.

Correo Electrónico

El correo electrónico, conocido como email, es otro de los servicios de Internet más utilizado y, al igual que la navegación en la web, desempeña un papel fundamental en la comunicación digital. Este sistema opera a través de protocolos como SMTP (Simple Mail Transfer Protocol), POP (Post Office Protocol) e IMAP (Internet Message Access Protocol), permitiéndote enviar, recibir y administrar mensajes electrónicos.

El correo electrónico posibilita el intercambio de mensajes de texto y archivos adjuntos entre usuarios de una red informática, ya sea a nivel global, como en Internet, o a nivel local, y se basa en direcciones que indican el destino de los mensajes.

Con el lanzamiento de la red Arpanet, precursora de Internet, el uso del correo electrónico dejó de limitarse a un uso interno (red local) y se extendió para ofrecer servicios a cualquier usuario de la red y permitir la comunicación entre personas en ubicaciones distantes. La popularidad del servicio llevó al desarrollo de protocolos para que pudiera funcionar fuera de Arpanet.

El correo electrónico ha reemplazado en la mayoría de las situaciones al correo postal tradicional y ha aportado mejoras como la rapidez, el bajo costo y la simplicidad de uso y gestión.

El correo electrónico es una herramienta de comunicación comercial importante, permitiendo una comunicación rápida y personalizada con el público objetivo o los clientes. Su sistema asincrónico permite a remitentes y receptores no estar conectados simultáneamente, y su historia se remonta a 1965, siendo inicialmente utilizado en grandes empresas e instituciones con computadoras como un servicio de mensajería interna entre usuarios, incluso antes de la era de Internet.

La arroba @

En 1971, se introdujo una característica distintiva en las direcciones de correo electrónico: el símbolo «@» (arroba) que sirve para separar el nombre de usuario de la computadora a la que pertenece el usuario. El símbolo «@» deriva de la palabra «en» en inglés y «a» en español, lo que significa que una dirección como «juan@pc01» se traduce como el usuario Juan en la computadora pc01

En la actualidad, las direcciones de correo electrónico siguen manteniendo esta estructura con el uso de la arroba, que delimita el nombre de usuario del nombre de dominio asociado al servidor de correo electrónico del usuario. Así, una dirección de correo electrónico se compone de dos partes: el NombreUsuario y el NombreDominio.

- El NombreUsuario es el identificador personal que utiliza el usuario para acceder a su cuenta de correo electrónico, conformado por letras, números y, ocasionalmente, puntos. Cada usuario dentro de un mismo dominio debe tener un nombre único.

- El NombreDominio se refiere al nombre del proveedor o servidor de correo electrónico al que está vinculado el usuario. Puede ser un servicio gratuito de correo web o, en el caso de empresas o entidades, un dominio propio, que exige que la organización tenga su propio dominio.

Es importante destacar que cada cuenta de correo electrónico es única y privada, y su acceso está protegido por una contraseña.

Las cuentas de correo electrónico se pueden obtener a través de proveedores gratuitos como Gmail de Google u Outlook de Microsoft, o a través de proveedores de pago. Los proveedores de pago permiten tener una dirección de correo electrónico con un dominio personalizado. Normalmente, la contratación de un servicio de alojamiento (hosting) y un dominio web incluye un número específico de buzones o cuentas de correo asociadas al dominio.

Estos proveedores te permiten acceder al buzón de correo electrónico mediante un navegador web, que se conoce como correo web (webmail), o mediante un programa cliente de correo electrónico como Thunderbird de Mozilla u Outlook de Microsoft.

El mensaje

Un mensaje de correo electrónico consta de varias partes:

- Remitente: la dirección de correo del remitente.

- Destinatario: la dirección o direcciones a las que se envía el mensaje. Las direcciones que se ingresan en el campo «Cc» (con copia) reciben una copia del mensaje (no son destinatarios directos, pero están informados de la comunicación). Las direcciones en copia son visibles para todos los destinatarios. Las direcciones que se ingresan en el campo «Cco» (copia carbón oculta) reciben una copia del mensaje, pero su dirección no es visible para ningún otro destinatario.

- Asunto: un título breve que identifica el contenido o el propósito del mensaje.

- Cuerpo: el contenido del mensaje en formato de texto.

- Adjuntos: archivos adjuntos que se enviarán con el mensaje.

Funcionamiento del correo electrónico

El funcionamiento del correo electrónico utiliza los protocolos SMTP (Simple Mail Transfer Protocol), POP (Post Office Protocol) e IMAP (Internet Message Access Protocol).

- SMTP (Protocolo Simple de Transferencia de Correo) se encarga de transmitir el mensaje de correo desde la aplicación del usuario remitente hasta el servidor de correo saliente y, una vez allí, hasta el servidor de correo entrante del destinatario del mensaje.

- POP (Protocolo de Oficina de Correos) permite la transferencia de mensajes de correo electrónico desde el servidor de correo entrante hasta la aplicación cliente del usuario destinatario. Este protocolo permite descargar completamente los mensajes del servidor al cliente de correo. Esto es útil en situaciones donde el usuario prefiere tener una copia local de sus correos electrónicos.

- IMAP (Protocolo de Acceso a Mensajes de Internet) opera de manera diferente en comparación con POP. IMAP permite a los usuarios acceder a los mensajes almacenados en el servidor de correo entrante de manera más versátil. En lugar de descargar los mensajes por completo, IMAP sincroniza la aplicación cliente del usuario con el servidor, lo que significa que los mensajes permanecen en el servidor y pueden organizarse en carpetas, etiquetarse y archivarse, lo que es particularmente útil para acceder a los correos electrónicos desde múltiples dispositivos.

Correo Web (Webmail)

El correo web, también conocido como webmail, es una aplicación online que posibilita el acceso a un servidor de correo electrónico y la administración de una bandeja de entrada específica tras una autenticación previa. Se trata de un cliente de correo que se ejecuta en un servidor web y al cual se accede a través de un navegador web.

La mayoría de las interfaces de correo web permiten realizar todas las tareas de gestión de correo, como leer, redactar y enviar mensajes, administrar la bandeja de entrada, ver los mensajes enviados y mantener un directorio de contactos.

Ventajas

Entre las ventajas de utilizar una plataforma de correo web en lugar de un programa cliente de correo instalado en la computadora se encuentran:

- Acceso Universal: La posibilidad de acceder y gestionar la cuenta de correo electrónico desde cualquier dispositivo con conexión a Internet y un navegador web.

- Sin Necesidad de Instalación ni Configuración: No es necesario instalar un programa cliente de correo (Thunderbird, …) en tu ordenador ni realizar configuraciones para el envío y la recepción de correos.

- Seguridad con Adjuntos: Los archivos adjuntos no se descargan automáticamente en tu ordenador, lo que contribuye a prevenir posibles infecciones por virus.

- Mensajes en el Servidor: Los mensajes de correo se almacenan en el servidor del proveedor de servicios, lo cual garantiza su seguridad.

Desventajas

Como desventaja, el rendimiento del correo web depende de la calidad de la conexión a Internet y de las capacidades del dispositivo desde el cual se accede a través del navegador web.

En la actualidad, algunas de las empresas más destacadas que ofrecen servicios de correo web incluyen:

- Google, a través de Gmail.com.

- Microsoft, con Outlook.com y Hotmail.com.

- Yahoo!, a través de Yahoo.com o Yahoo.es.

Estos proveedores de correo web ofrecen el uso de sus servicios de forma gratuita y, en algunos casos, muestran publicidad en la interfaz web o utilizan información de los perfiles de usuario y el uso de la aplicación, siempre que se permita desde la configuración de privacidad y seguridad del perfil.

Además de ofrecer el servicio de correo, estos proveedores integran otros servicios relacionados con la cuenta de usuario, como el calendario, la mensajería instantánea, las videollamadas y el almacenamiento online, herramientas de edicion de docuemtos, hojas de calculo, entre otros.

En el ámbito empresarial, el correo web se está volviendo cada vez más común. Por ejemplo, Google ha adaptado sus servicios (correo, calendario, creación de documentos y almacenamiento online) para satisfacer las necesidades de empresas y organizaciones más grandes, creando Google Workspace (workspace.google.com). Este servicio de pago permite a las empresas utilizar y administrar diversas aplicaciones de Google (Gmail, calendario, Google Docs y Drive) con un dominio personalizado.

Correo Corporativo

En el ámbito empresarial, el correo electrónico corporativo desempeña un papel fundamental. Proporciona a las empresas una identidad profesional y se ha convertido en una herramienta esencial para gestionar las comunicaciones internas y externas de manera eficiente. Algunas de las características y ventajas clave del correo corporativo incluyen:

- Identidad Profesional: Utilizar un dominio de correo electrónico personalizado (por ejemplo, tuempresa.com) en lugar de correos electrónicos genéricos (como@gmail.com) refuerza la imagen y la credibilidad de la empresa ante clientes, socios y empleados.

- Comunicación Interna: Las cuentas de correo corporativo permiten a los empleados comunicarse de manera efectiva dentro de la organización. Pueden enviar correos electrónicos, programar reuniones, compartir documentos y colaborar de manera más eficiente.

- Comunicación Externa: Al igual que con las comunicaciones internas, el correo electrónico corporativo facilita la interacción con clientes, proveedores y otras partes interesadas. Es una forma eficaz de mantener el contacto con clientes, enviar cotizaciones, facturas y realizar seguimiento de las conversaciones.

- Seguridad: El correo corporativo generalmente incluye medidas de seguridad avanzadas, como filtrado de correo no deseado, cifrado y autenticación de dos factores, para proteger la información confidencial de la empresa.

- Gestión Centralizada: Los administradores TIC pueden gestionar y supervisar todas las cuentas de correo corporativo desde un panel de control central. Esto simplifica la gestión de cuentas, contraseñas y políticas de seguridad.

- Almacenamiento y Copias de Seguridad: El correo corporativo suele ofrecer una mayor capacidad de almacenamiento y opciones de copia de seguridad para garantizar que los correos electrónicos importantes no se pierdan.

- Cumplimiento Normativo: Las empresas que operan en sectores regulados a menudo necesitan retener y archivar correos electrónicos durante ciertos períodos. El correo corporativo permite cumplir con estas regulaciones más fácilmente.

Correo No Deseado (SPAM)

El correo no deseado, comúnmente conocido como SPAM, representa un desafío constante en el mundo digital. Estos mensajes no solicitados llenan las bandejas de entrada y pueden llevar riesgos de seguridad. Para combatir el SPAM y mantener las comunicaciones electrónicas seguras y eficientes, se utilizan filtros de spam y se aplican mejores prácticas de seguridad:

- Filtros de Spam: Los servicios de correo electrónico utilizan filtros de SPAM que analizan los mensajes entrantes y los marcan como spam si cumplen ciertos criterios. Estos filtros se basan en algoritmos que identifican patrones comunes en los mensajes no deseados.

- Marcado y Bloqueo: Los filtros de SPAM pueden marcar los mensajes sospechosos o bloquearlos por completo. Los usuarios pueden revisar las carpetas de SPAM para asegurarse de que no se haya filtrado ningún correo legítimo.

- Seguridad Multicapa: Además de los filtros de SPAM, las empresas implementan medidas de seguridad multicapa que incluyen firewalls, soluciones antivirus y antiphishing para protegerse contra amenazas cibernéticas.

¿Qué puedes hacer como usuario?

Las mejores prácticas de seguridad como usuario son las de reconocer correos electrónicos sospechosos y evitar hacer clic en enlaces o abrir archivos adjuntos en mensajes no solicitados. Además, de nformar inmediatamente sobre posibles intentos de phishing, donde un atacante se hace pasar por entidades legítimas para robar información confidencial.

El término «SPAM» en inglés, que se utiliza para referirse al correo basura, tiene su origen en un sketch (escena cómica) del programa de televisión británico «Monty Python’s Flying Circus» creado por el grupo de humoristas británicos Monty Python en la década de 1970.

En el sketch en cuestión, «Spam» es el nombre de una marca estadounidense de carne enlatada de cerdo. La escena se desarrolla en una cafetería donde todos los platos del menú incluyen esta carne enlatada. En menos de tres minutos, la palabra «spam» se repite 130 veces. Posteriormente, debido al uso excesivo de la palabra «spam» en ese sketch, el término se asoció con algo molesto y superfluo, lo que finalmente llevó a su adopción para describir el correo no deseado en Internet.

Por último no olvides, en mantener el software de correo electrónico y el sistema operativo actualizados es esencial para cerrar vulnerabilidades que los spammers pueden aprovechar.

Transferencia de Archivos

La transferencia de archivos es un servicio de Internet que permite enviar y recibir archivos entre dos computadoras conectadas en la red. Este servicio utiliza el protocolo de transferencia de archivos (FTP), conocido como File Transfer Protocol en inglés. Es una herramienta ampliamente utilizada para acceder y administrar archivos o carpetas ubicados en ordenadores remotos, como los servidores web, por ejemplo.

La transferencia de archivos es esencial para compartir documentos, imágenes y otros recursos digitales. Los servidores FTP (Protocolo de Transferencia de Archivos) facilitan esta transferencia de manera segura.

En una transferencia de archivos a través de FTP, intervienen dos participantes:

- Servidor FTP: Es un ordenador que ejecuta una aplicación para ofrecer el servicio de intercambio de archivos. Este servidor pone a disposición de los clientes los archivos que desean descargar y, en casos de autorización, permite a los clientes enviar archivos nuevos al servidor.

- Cliente: Es un dispositivo (como una computadora o dispositivo móvil) que se conecta al servidor FTP para descargar o enviar archivos. El cliente utiliza un programa o aplicación FTP para establecer la conexión y gestionar la transferencia de archivos.

Acceso de Descarga y Bidireccional (Subida y Bajada)

Los servidores FTP pueden permitir el acceso solo para descarga (los clientes solo pueden descargar archivos del servidor) o un acceso bidireccional, que permite a los clientes descargar archivos y enviar nuevos al servidor.

En el caso del acceso a servidores que ofrecen archivos para descarga, es posible que estos sean accesibles de forma anónima, es decir, sin necesidad de un nombre de usuario o contraseña. En cambio, el acceso a servidores FTP que permiten tanto la descarga como la subida de archivos requiere autenticación con un nombre de usuario y una contraseña.

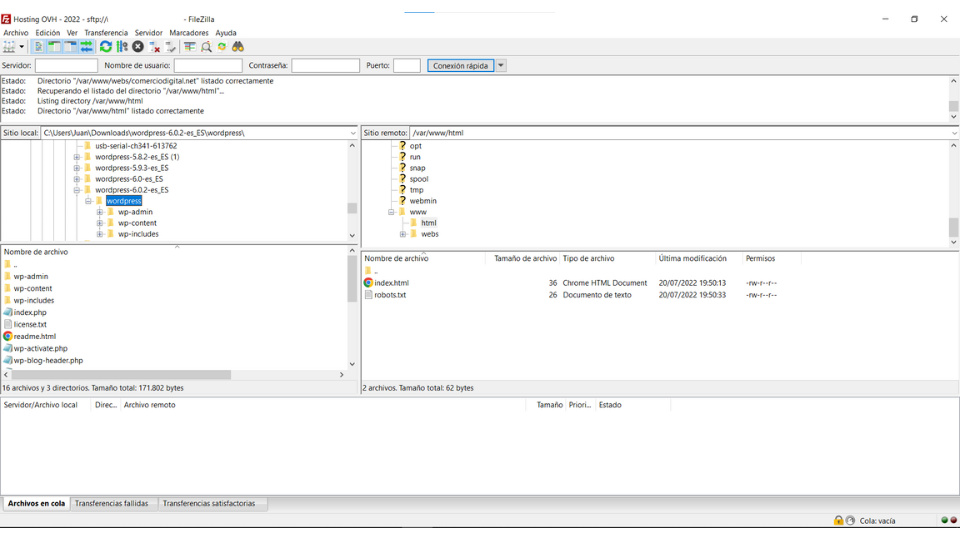

Para establecer una conexión con un servidor FTP, los usuarios pueden utilizar un cliente FTP, que es un programa específico diseñado para esta finalidad. También es posible acceder a servidores FTP a través de un navegador web, aunque el uso de un cliente FTP dedicado es más común y puede ofrecer más opciones y control.

Uno de los clientes FTP más populares es FileZilla, que se puede descargar de forma gratuita y es ampliamente utilizado para administrar conexiones FTP. Con FileZilla, los usuarios pueden ver los archivos y carpetas de su propio ordenador (cliente) y del ordenador remoto (servidor) a través de una interfaz visual.

Servicios de Alojamiento de Archivos

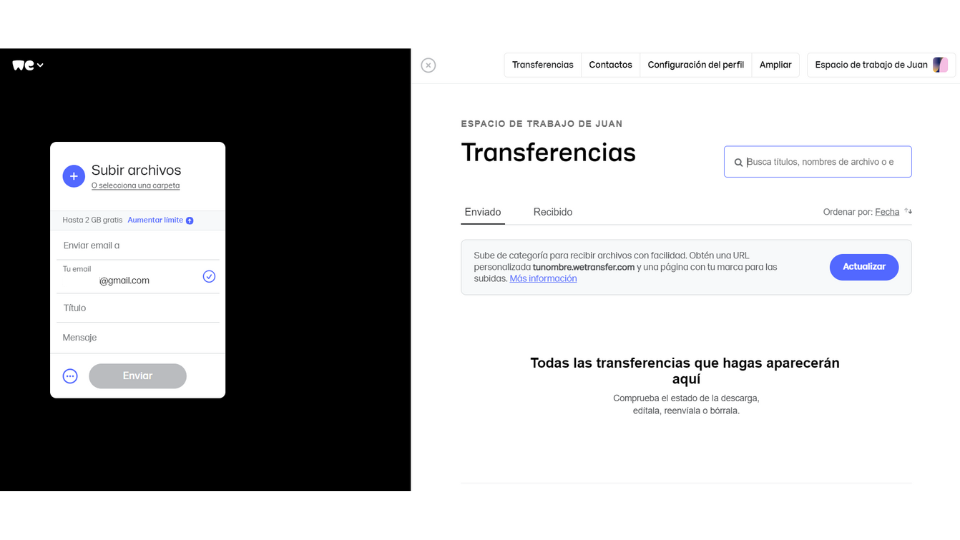

Con el aumento de la calidad y velocidad de las conexiones a Internet, han surgido servicios de alojamiento de archivos que facilitan la transferencia de archivos sin necesidad de utilizar un cliente FTP. Estos servicios permiten enviar archivos grandes o compartirlos con otros usuarios a través de una interfaz web. Algunos de estos servicios son WeTransfer.

La transferencia de archivos, incluidada a través de FTP, es un servicio fundamental para el intercambio de archivos entre ordenadores y sirve como una herramienta crucial para desarrolladores web, copias de seguridad y gestión de archivos online. También existen opciones más sencillas a través de plataformas web que facilitan la transferencia de archivos a personas y colaboradores sin necesidad de software adicional.

Redes y Aplicaciones P2P (Peer-to-Peer)

Las redes peer-to-peer (P2P) permiten a los usuarios compartir archivos de forma descentralizada. Esto ha dado lugar a aplicaciones populares como BitTorrent, que se utilizan para la distribución de contenido.

Las redes y aplicaciones peer-to-peer (P2P) son sistemas que permiten a los usuarios compartir recursos y datos directamente entre ellos sin necesidad de un servidor central. Este enfoque descentralizado ha tenido un impacto significativo en la forma en que las personas comparten información y colaboran en la era digital. A continuación te muestro las redes P2P y algunas de las aplicaciones más destacadas.

Redes P2P

En una red P2P, los dispositivos, como ordenadores o dispositivos móviles, se conectan directamente entre sí, lo que permite el intercambio de recursos sin depender de un servidor central. En lugar de confiar en un solo punto de autoridad, como un servidor, cada dispositivo en la red actúa tanto como cliente como servidor. Estas redes se utilizan para diversas aplicaciones, incluido el intercambio de archivos, la comunicación y la colaboración.

Aplicaciones P2P populares

- BitTorrent: BitTorrent es uno de los ejemplos más conocidos de aplicaciones P2P utilizadas para la distribución de archivos. Permite a los usuarios compartir y descargar archivos de manera eficiente al fragmentarlos en pequeñas partes y distribuir esas partes entre varios usuarios.

- eMule: Esta aplicación P2P se utiliza para compartir archivos de manera similar a BitTorrent, pero utiliza una red eDonkey más antigua. Aunque ha perdido popularidad frente a BitTorrent, sigue siendo utilizada por algunos usuarios.

- Skype: Skype es una aplicación de comunicación que utiliza tecnología P2P para permitir llamadas de voz y video, así como, mensajes de texto a través de Internet. Ha sido ampliamente utilizado para llamadas internacionales y videoconferencias.

- Napster: Aunque el Napster original ya no existe, fue uno de los primeros servicios P2P ampliamente utilizados para compartir archivos de música. Aunque enfrentó problemas legales debido a la piratería, su impacto en la distribución de música en línea fue significativo.

- Blockchain: La tecnología subyacente de criptomonedas como Bitcoin utiliza una estructura P2P para realizar transacciones y mantener un registro de ellas. Esto garantiza que no haya una autoridad central que controle la moneda.

Ventajas de las redes y aplicaciones P2P:

- Descentralización: Elimina la necesidad de servidores centralizados, lo que hace que la red sea más resistente a fallos y censura.

- Eficiencia: La distribución de la carga de trabajo entre múltiples dispositivos puede acelerar la transferencia de archivos y la comunicación.

- Escalabilidad: Las redes P2P pueden crecer de manera orgánica a medida que se agregan más usuarios y dispositivos.

Desafíos y preocupaciones

- Seguridad: Como las redes P2P a menudo carecen de un punto central de control, pueden ser más vulnerables a amenazas de seguridad.

- Derechos de autor y piratería: Muchas aplicaciones P2P se han asociado con la distribución ilegal de contenido protegido por derechos de autor, lo que ha llevado a problemas legales.

Las redes y aplicaciones P2P han cambiado la forma en que compartimos archivos, comunicamos y colaboramos en la era digital. Aunque enfrentan desafíos, su impacto en la tecnología y la cultura es innegable.

Conclusión

La navegación en Internet y la comunicación digital son conceptos esenciales en el mundo actual. Comprender los protocolos y las tecnologías que hacen posible esta conectividad es fundamental para aprovechar al máximo tu experiencia online y para las operaciones comerciales internacionales.

En este post, se han explorado diversos aspectos fundamentales del mundo digital, centrándonos en la navegación en Internet, el correo electrónico, la transferencia de archivos (FTP) y las redes y aplicaciones peer-to-peer (P2P). Comprender estos conceptos y las tecnologías que hay detras de ellas, es esencial para aprovechar al máximo nuestra experiencia online y para comprender las operaciones comerciales internacionales.

Sin embargo, es importante destacar que el mundo digital es muy amplio y en constante evolución. Aunque hemos abordado varios aspectos clave, existen otros temas igualmente relevantes que podrían haberse incluido en este artículo, como la seguridad online, las redes sociales, la administración de servidores web, la criptografía y muchos más. Cada uno de estos temas merece su propio análisis y discusión detallada.

Por lo tanto, te animo a seguir explorando y aprendiendo en este emocionante mundo digital. La tecnología sigue avanzando, y siempre hay más por descubrir y comprender. Mantente conectado, sigue investigando y mantente al tanto de las últimas tendencias y avances tecnológicos. La aventura en el mundo digital nunca termina, y cada día ofrece nuevas oportunidades y desafíos. ¡Sigue explorando y disfrutando de tu viaje digital!

Espero que este post te haya resultado interesante. 😉

¡Nos vemos en el siguiente, ciao!!